Warum ? wenn es Hacking-Vorfälle gab wie bei uns damals

2001-2003 Angriffe auf eien Proxy-Server und den FTP Zugang zum

Web-space - SSH stellen-weise von Providern geblockt wird: SSH kann

unter Umständen ein Sicherheitsrisiko dar-stellen weil es (anders als

bei Telnet, da ist der Nachteil das alles ?Plain Text? übertragen wird

auch Passwörter,wie auch bei FTP) SSH-Tunnel gibt (VTunD, PPP). Aber von

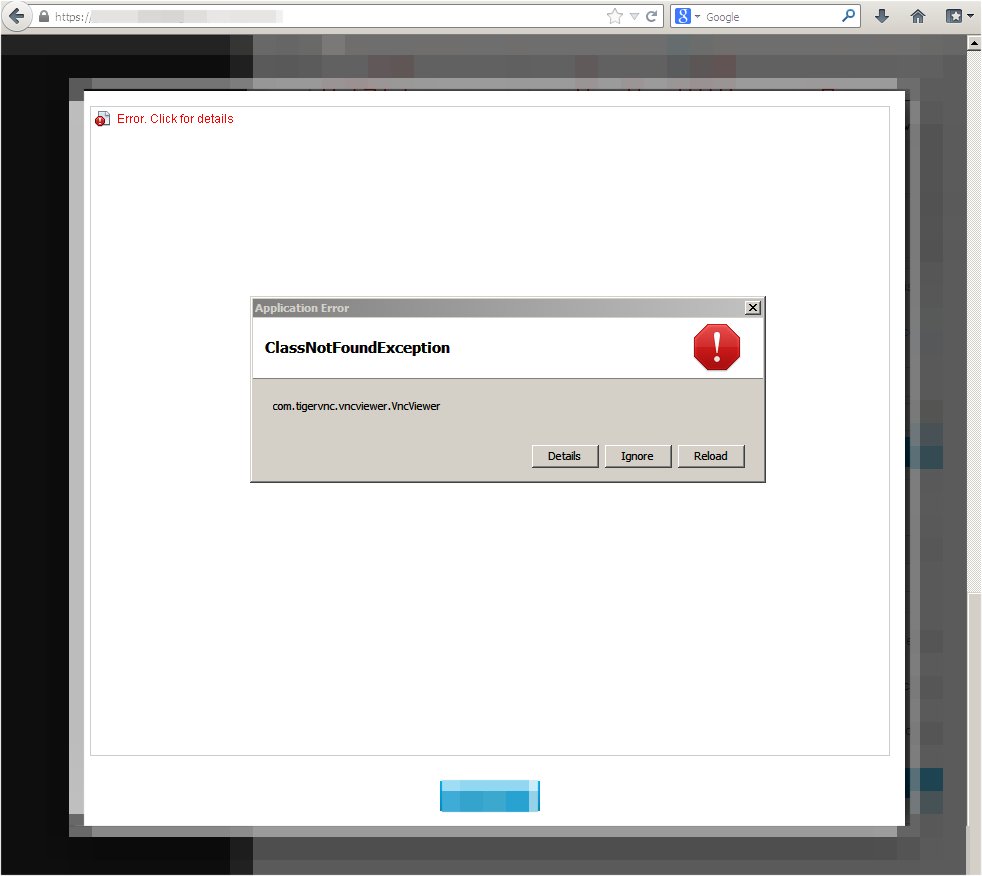

einem Tunnel durch VNC hab ich noch nie was gehört. Und NoVNC von

Proxmox geht durch HTTPS was immerhin sicher genug ist fürs

Online-bnking. Dennoch funktioniert plötzlch unabhängig vonein-ander bei

mehreren Providern kein VNC mehr (unter-schiedliche Applets beim eien

vncTerm, beim anderen tiger-vnc). Der Provider den ich nun wählte und

früher schon mal nutzte betrieb seine VMS auf ProxMox und man bekam da

früher auch ein Login für den Konsolenzugriff per ProxMox NoVNC. Jetzt

ist nicht nur auch hier kein ProxmoxVNC zugriff mehr möglich sondern der

per Java Applet geht nicht. Seltsam wenn mehrere Provider plötzlich

unabhähgig voneiender ähnliche Probleme haben obgelich sie

unterschiedliche Softwarversionen einsetzen. Das ist genauso wie bei der

?Polizistin? die ich gestern strafangezeiget habe. Die weis auch

dasslebe psychterrorisierende Verhalten auf wie die mich massiv

psycho-terrorisiert habende Dr. Elisabeth Hess welche wohl das Verhlten

jener druchgkanltten unverschämten Sparkassenmitarbeiterin kopierte die

trotz fehlender/bei Zurückgezogene Lastschrifteinzugseermächtigung

den Provider hansenet/Alice weiterhin jeden Monat 5 Euo zuviel abbuchen

ließ für ein McAfee Zwangsabo ds ich nicht betsellt hatte udnd as amn

sich an derHotrlineweigrete zukündigen udn die als ich mich mehrfach und

auch noch schrftlich beschwret dann mit Herr GÖHRING anredete wie dn

Nazi - um mich zu provozieren die ich deshalb auch strafanzeigte. Aber

bei insreer faulen udn unfähigen Polizei mit einr untätig bleibenden

Staatsanwaltschaft udnGerichten die jarelangbaruchen um sienfachste

Sachverhalte zu klären udnd ann wieder monate brauchen um Urteile

zuzstellen (B.u.V. am 06. April 2017 zugetsellt per mit Tesa

verchlossenem Briefumschlag am 18. Mai 2017) hilft ja alles

nichts.

BAN2FAIL ist keine Lösung. Denn wenn jemand am gleichen

Switch mit gespooften IPs (und möglicherweise auch noch geänderten MACs)

vorgaukelt ein Agriff der in Wirklichkeit vom Backbone des eigenen

Providers kommt würde von draußen kommen hätte dann die Möglichkeit

jeden Login-versuch zu blockieren. Er würde auf dem Ethernet des

Data-centers absniffen von wo sich der wirkliche Sysop einloggt

(wirkliche Logins auf Port 22), kurz die IP übernehmen von der aus sich

dieser einloggt indem er sie auf seinem Gerät ?lokal? aufsetzt

(geht das auch einfacher per Proxy ARP?) und dann mit mehreren

lokal abgefeuerten Fehllogins auch diesen Zugang blockieren. An offenem

SSH führt also kein Weg vorbei außer man hat ein IP-KVM-Switch oder den

Rechner über Serielle Konsole an einem weiteren hängen! Ich kann

schwerlich eien MAC Filter auf einem Switch aufsetzen der für alle mir

unbekannten MACs nur die Weiterleitung an die MAC meiner Router zulässt

weil diese Filter schwierig zu handeln sind weil das Routing ein Layer

weiter oben geschieht. Die meisten Switche haben Probleme damit

konfiguriet zu bekommen daß alle unbe-kannten IP Adressen auf die Macs

von eienm oder zwo Routern drüfen, eben weil es nicht das Hardwarelayer

ist, sondern das Routinglayer. Ausgedrückt für Linuxer: Ebtbales

(MAC_Filter) könnten das nicht das ginge frühestens auf IPTables

Ebene (IP Filter) und da wäre man schon im Routingprozess). Daher: kein

BAN2FAIL! Die Auswahl eines anderen Ports ist ebenfalls keineWirkliche

Lösung weil es sein kann daß man im Notfall ne SSH Session

aufbauen muß von irgendwo aus wo der Client nur Port 22 unterstützt

(altes Smartphone, restriktive Firewall im Hotel/Internetcafe).